Carlos Marciano

Imagine que você perde seu celular contendo todos seus arquivos de trabalho, contatos familiares, dados bancários (o que não é recomendável deixar salvo nos aparelhos) e outras particularidades que você não julgava terem importância sigilosa até o momento. Ok, você pode ter configurado um código de desbloqueio complexo dificultando o acesso de outra pessoa, mas, e se alguém tivesse a chave mestra que desbloqueia qualquer aparelho? O que você faria se sua “privacidade móbile” ficasse vulnerável?

Agora, coloque-se no lugar de uma pessoa cuja vizinha foi assassinada. Sem ter muito contato com ela, suas respostas aos policiais que investigam o caso limitam-se a observações físicas e de personalidade (como a boa aparência e simpatia da mulher), além de que, ao chegar em casa na noite do crime, você ouviu passos e conversas nos arredores, mas não conseguiu identificar as vozes. No dia seguinte essas informações que deveriam ser confidenciais são distorcidas pela mídia e de testemunha você torna-se suspeito. Além de ser preso, as apurações tendenciosas dos jornais lhe estigmatizam como o assassino.

Nesses dois cenários distintos a privacidade aos dados tem papel significativo nos desdobramentos finais. Debatê-la é uma questão sensível, mas ao mesmo tempo fundamental, principalmente em tempos cada vez mais tecnológicos onde a informação pode ser produzida e difundida com mais facilidade.

A irônica quebra da privacidade para fins de segurança

Na última semana foi divulgada a disputa jurídica entre Apple e a polícia federal americana, na qual o FBI pede que a empresa dê acesso completo ao celular de Syed Rizwan Farook, um dos responsáveis pela morte de 14 pessoas em um centro comunitário em San Bernandino, Califórnia, no dia 2 de dezembro de 2015. Para tal, a Apple diz que precisaria criar um sistema operacional novo e essa atitude poderia contribuir no caso, mas prejudicar os demais consumidores, visto que o governo teria acesso a uma chave mestra que acessaria todos os aparelhos.

De acordo com as notícias, o FBI garante que só usaria o sistema para este caso, mas essa insistência seria mais uma confirmação das denúncias de Snowden? E se o FBI cumprir com a palavra, mas a chave mestra cair nas mãos de outras pessoas? Até que ponto é permitido tornar vulneráveis as informações de milhões de pessoas para complementar um caso? Será que essas informações do celular de Farook são mesmo necessárias ou é apenas uma oportunidade do FBI adquirir mais artifícios tecnológicos e ampliar o poder de espionagem?

A privacidade abalada pela distorção de informações

O segundo cenário retratado no início deste artigo é um de vários casos em que a mídia distorce informações e atinge de maneira negativa a privacidade de pessoas inocentes. Trata-se do assassinato da paisagista Joanna Clare Yeates, em dezembro de 2010, na cidade inglesa de Bristol.

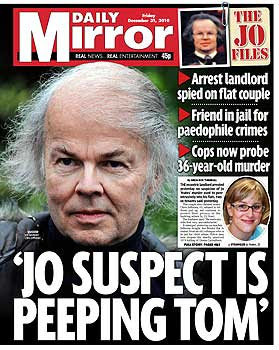

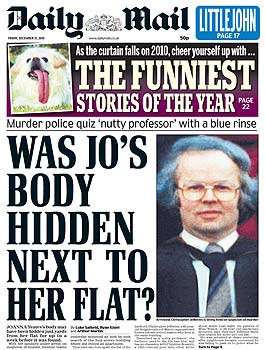

Durante as investigações, Christopher Jefferies, professor de inglês aposentado e senhorio de Joanna, deu um depoimento que teria sido distorcido pela imprensa e as constantes matérias tendenciosas o colocavam como principal suspeito do crime. Durante o período em que foi preso os jornais o acusavam mesmo sem ter provas significativas e sua aparência também foi ressaltada nas difamações dos veículos.

Após ser detido por mais de 96 horas, Jefferies foi libertado sem nenhuma acusação e em janeiro de 2011 os investigadores chegaram ao verdadeiro assassino, o engenheiro holandês Vincent Tabak, também vizinho de Joanna.

Assassino, louco, sinistro, opulento, estranho, voyeur. Esses foram alguns termos utilizados pelos jornais quando se referiam a Jefferies, além do fato da mídia questionar as investigações e alguns veículos serem banidos das conferências de imprensa sobre o caso.

A distorção dos fatos gerou consequências negativas na privacidade do professor que, mesmo depois de libertado da prisão, sofria com xingamentos e desconfiança das pessoas. Jefferies processou as empresas de mídia por difamação e recebeu indenizações substanciais além de retratações e pedidos de desculpas na Corte Real de Justiça. The Sun, Daily Mirror, Daily Express e Daily Mail foram alguns dos veículos processados.

Os dois exemplos trazidos aqui ilustram que qualquer pessoa está sujeita a ter sua privacidade exposta e, quando isso não acontece voluntariamente, as consequências tendem a ser problemáticas. De fato, não podemos prever se nossos dados serão cada vez mais repassados por debaixo dos panos, tão pouco podemos pautar toda a mídia e nos manter eternamente ocultos a ela. E agora?

Não podemos acessar os grandes bancos de dados digitais e deletar nossas informações, mas podemos filtrar os conteúdos e controlar o que deixamos exposto. Por exemplo, nas publicações que compartilhamos, nas fotos que exibimos, nos cadastros facilitados pelo “login com o facebook” ao invés de preencher as lacunas básicas de nome e email.

Se por acaso somos personagens de uma matéria jornalística, não nos cabe definir a pauta, sugerir as perguntas ou controlar a edição do material. No entanto, podemos refletir nas resposta que daremos, apresentar os dados e materiais que comprovem nossa fala, verificar se o que foi publicado está de acordo com aquilo que foi dito.

A praticidade nos faz refém dos aparatos tecnológicos, o avanço da tecnologia amplia a divulgação de informações e dificulta o controle do que é informado. Se é cada vez mais difícil manter nossa privacidade, precisamos ficar atentos se aquilo a que somos referenciados está correto, controlar nossas ações quando se referem a exposição pessoal ou de dados e, como Jefferies, cobrar a verdade quando dizem mentiras.

Ficar aquém deste debate é permitir que entrem em nossa casa, comam nossa comida e falem por nós, porém, sem terem sido convidados.

PS: A história de Christopher Jefferies pode ser vista no filme “The Lost Honour of Christopher Jefferies”, disponível no Netflix.

Mestrando no POSJOR/UFSC e pesquisador do objETHOS